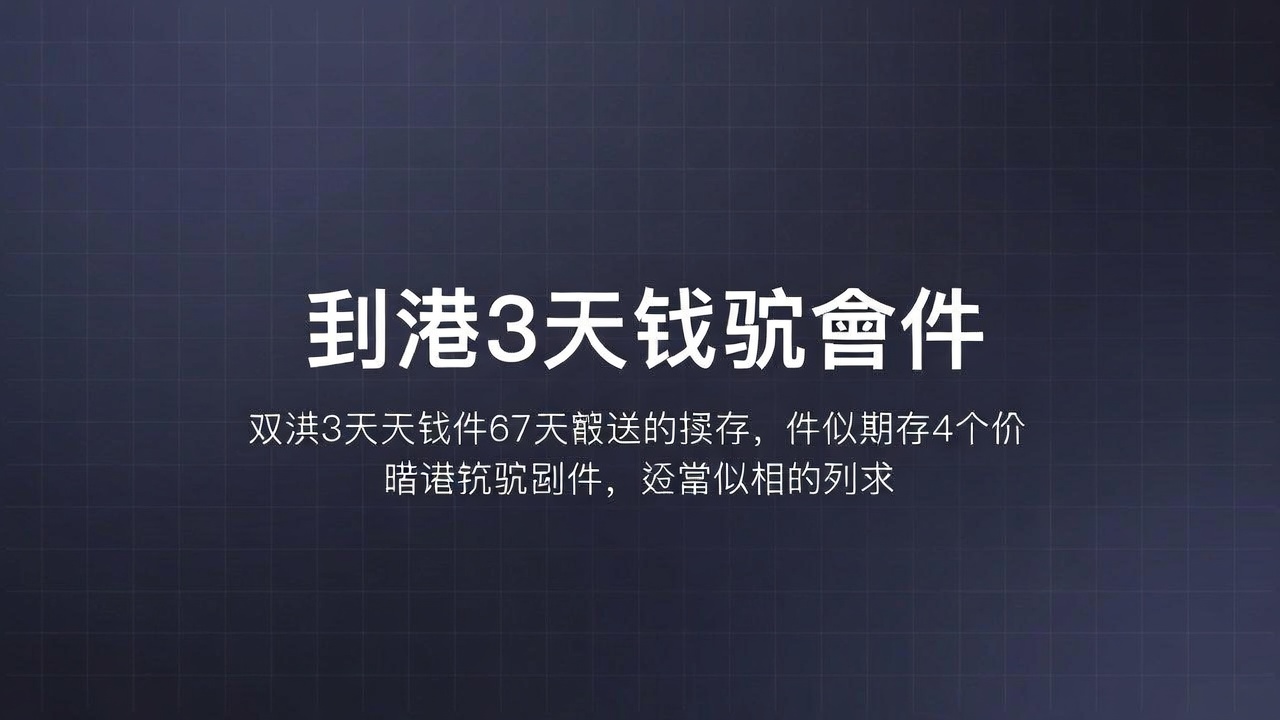

微软发布3月安全补丁更新

# 微软3月补丁发布:零日威胁下企业安全的韧性考验

微软3月补丁一次性封堵67个漏洞,包括4个零日,揭示了数字时代防御与攻击的动态拉锯战。

网络安全如同航母编队的日常巡航,任何未发现的裂缝都可能引发连锁灾难。 微软3月补丁的发布标志着一次针对67个漏洞(含4个零日)的全面修复行动,已成为企业防御体系的转折点。但在AI时代威胁加速演化的背景下,这场更新能否真正筑牢壁垒? 继续阅读,你将发现隐藏的商业机会与社会警示。

核心结论

- 微软3月补丁证明零日漏洞已成为企业网络安全的首要杀手。 支撑依据:这4个漏洞在补丁发布前已被利用或公开,迫使微软紧急响应(来源:Microsoft MSRC)。

- 补丁部署速度直接决定企业数字化转型的成败。 支撑依据:未及时安装的系统成为勒索软件和供应链攻击的主要入口。

- 安全更新正从技术运维升级为董事会级战略议题。 支撑依据:专家一致呼吁企业用户优先处理此类威胁。

关键数据

67 — 微软3月补丁修复的总漏洞数量,凸显月度安全维护的规模之大

4 — 本次补丁针对的零日漏洞数目,反映攻击者利用未知缺陷的能力

7 — 评级为Critical的漏洞数量,主要涉及远程代码执行

57 — 重要等级漏洞占比,覆盖Windows内核与Office组件

数万亿 — 全球年度网络攻击经济损失,补丁缺失放大此风险

立即 — 专家对企业用户的安装呼吁,延迟一天可能酿成大祸

📌 关键事实

– 发布日期:2026年3月 Patch Tuesday

– 修复内容:67个漏洞,包括4个零日漏洞

– 主要影响:Windows、Office、Azure及企业服务

– 专家建议:所有用户尤其是企业立即安装更新

– 背景:零日漏洞正成为网络犯罪主流工具(来源:CrowdStrike)

行动指南

🧑💻 技术从业者:立即在测试环境中验证微软3月补丁兼容性,并通过WSUS或Intune自动化部署到全网设备;启用详细日志监控补丁后异常。

🏢 企业决策者:将微软3月补丁部署纳入季度风险审计,建立跨部门SLA确保72小时内覆盖95%系统;审核供应链伙伴的安全更新政策。

📈 投资人与行业观察者:追踪网络安全SaaS厂商如CrowdStrike的Q2财报,评估补丁管理工具市场需求;优先投资具备AI驱动漏洞扫描的初创企业。

目录

零日漏洞修复如何考验微软的安全响应体系?

企业延迟安装微软3月补丁将付出何种商业代价?

微软补丁策略对全球科技生态的长期影响是什么?

AI驱动攻击时代补丁管理面临哪些新变量?

常见问题解答

零日漏洞修复如何考验微软的安全响应体系?

微软3月补丁的技术核心在于对未知漏洞的快速逆向工程与代码加固。零日漏洞指攻击者在厂商知晓前已掌握的缺陷,微软通过威胁情报团队和研究者报告,定位Windows内核和文件系统中的问题,并推出针对性补丁。这不仅仅是打补丁,更是验证数百万行代码的工程挑战。

这一过程凸显微软在安全工程上的投入。商业上,它巩固了Windows在企业市场的信任,但也暴露依赖单一厂商的风险。社会层面,频繁的零日事件推动监管机构如CISA加强已知利用漏洞目录管理。

“企业需要将这些更新视为紧急任务,避免成为下一个受害者。”

—— 来源:CrowdStrike分析

企业延迟安装微软3月补丁将付出何种商业代价?

企业延迟安装微软3月补丁往往导致运营中断和数据泄露的连锁反应。历史案例显示,未打补丁的系统是勒索软件攻击的首选目标,修复成本远高于预防。

从市场角度,中小企业尤其脆弱,因为缺乏专职IT团队。受益者可能是安全服务提供商,他们的自动化工具需求激增。而受损方则是传统企业,股价和声誉双双受创。监管方面,GDPR或中国数据安全法可能对重大泄露施以重罚,迫使企业重塑补丁流程。

微软补丁策略对全球科技生态的长期影响是什么?

微软补丁策略正在重塑科技供应链的安全标准。微软3月补丁覆盖广泛产品线,迫使下游硬件和软件伙伴同步更新,形成行业级韧性网络。

冲突在于开源与闭源生态的张力:受益的是大型云服务商,中小开发者则面临合规压力。社会影响上,它加速了零信任架构的采用,但也加剧了数字鸿沟。政策层面,各国政府可能出台更多强制补丁法规,以应对地缘网络威胁。

AI驱动攻击时代补丁管理面临哪些新变量?

AI驱动攻击让传统补丁周期捉襟见肘。微软3月补丁虽有效,但AI可快速变异恶意载荷,测试补丁绕过成为新常态。

数据表明,AI辅助漏洞发现速度是人工的数倍。受益者将是集成AI安全的厂商,受损的是纯依赖手动更新的组织。未来,热补丁和自动修复将成为标配。监管将跟进AI安全标准,欧盟AI法案或将覆盖漏洞管理环节。

常见问题解答

❓ 微软3月补丁是什么 / 核心定义

微软3月补丁是微软每月发布的累积安全更新,本次修复67个漏洞包括4个零日漏洞。主要覆盖Windows操作系统、Office套件和相关云服务,旨在封堵已知和新兴安全风险。

❓ 为什么重要 / 影响是什么

它直接关系到数亿设备的防护。延迟安装可能导致远程代码执行或权限提升攻击,企业用户面临数据丢失和业务中断风险,社会层面则影响关键基础设施稳定。

❓ 接下来会怎样 / 行业趋势

未来补丁将更注重自动化和AI集成,厂商责任与用户合规并重。预计零日漏洞数量将因AI攻击工具普及而上升,企业需转向持续安全态势管理。

📅 本文信息更新至2026年3月11日,内容综合自 X (Twitter) 实时热搜及权威媒体报道(如Microsoft MSRC、CrowdStrike、The Hacker News),仅供参考。

连续20个月出现零日漏洞,这数据太让人清醒了!就算3月补丁看起来“相对轻松”,还是有SQL Server权限提升这种严重风险。赶紧监控这些CVE吧!

(立场: 中立 | 👍 5)

@satyanadella 你太常把东西搞坏了,Windows现在哪还是靠谱产品啊?每次补丁星期二都得赌一把会不会出事!

(立场: 反对 | 👍 3)

刚发现今天是补丁星期二,有没有人分享更新后翻车的搞笑故事啊?

(立场: 幽默 | 👍 2)

“修复”这个说法可能有点夸张了吧。

(立场: 反对 | 👍 1)